Ihr Partner für Digitalisierung aus Baden

Für die digitale Zukunft Ihres Unternehmens

Die Q-FOX® Gruppe treibt die Digitalisierung der regionalen Wirtschaft mit intelligenten Lösungen und Produkten sowie der Erfahrung aus über 30 Jahren Unternehmensgeschichte stetig weiter voran. In einer Holdingstruktur vereint das inhabergeführte Unternehmen Inhaltsgesellschaften, die spezialisiert sind auf die strategische Ausrichtung, den Betrieb und die Sicherheit von IT. Die Kunden profitieren von 360° Integrierter Informationstechnologie und Consulting-Services.

Seit ihrer Gründung wächst die Unternehmensgruppe kontinuierlich, technologisch innovativ und wirtschaftlich stark. Der Q-FOX® wacht über die konsequente Erfüllung des Qualitätsauftrags, dem sich die Inhaltsgesellschaften verpflichtet haben und sichert die Interessen aller mit dem Unternehmen verbundenen Parteien.

Inhaltsgesellschaften

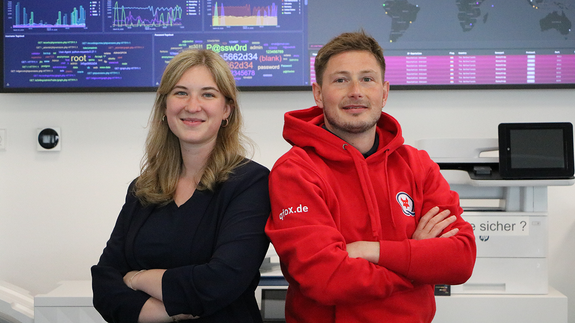

In den einzelnen Inhaltsgesellschaften der Q-FOX® Gruppe stehen Ihnen Expertinnen und Experten aus verschiedenen Fachbereichen zur Verfügung. Durch langjährige Erfahrung und Vernetzung innerhalb der Unternehmensgruppe erhalten Sie für jede digitale Herausforderung die optimale Beratung.

Portfolio

Die Herausforderungen, die durch die Digitalisierung an Unternehmen gestellt werden, sind ebenso individuell wie die Vielzahl an Unternehmen unserer Region. Branchenspezifische Ansätze und ein ausgewogenes Maß von Standardisierung und Individualisierung sind daher Kernaugenmerke des Q-FOX® Portfolios.

Events

In der Q-FOX® Unternehmensgruppe genießen Events, Schulungen und Seminare einen hohen Stellenwert. Von der gemütlichen After-Work-Veranstaltung bis hin zum Intensivtraining ist für jeden das Passende dabei. Entdecken Sie die Veranstaltungen an unseren Standorten in Baden-Württemberg und deutschlandweit.